Receptor IMSI

Simuladores de sitio celular / IMSI Catchers

Los simuladores de sitios celulares, también conocidos como Stingrays o IMSI catchers, son dispositivos que se hacen pasar por torres legítimas de teléfonos celulares, engañando a los teléfonos dentro de un cierto radio para que se conecten al dispositivo en lugar de una torre.

Los simuladores de sitios celulares funcionan realizando una búsqueda general de todos los teléfonos celulares dentro del radio del dispositivo, en violación de las protecciones constitucionales básicas. La policía utiliza simuladores de sitios celulares para señalar la ubicación de los teléfonos con mayor precisión que las compañías telefónicas. Los simuladores de sitios celulares también pueden registrar números IMSI (números de identificación únicos) de todos los dispositivos móviles dentro de un área determinada. Algunos simuladores de sitios celulares pueden tener características avanzadas que permiten a las autoridades policiales interceptar comunicaciones o incluso alterar el contenido de las mismas.

Simuladores de sitio celular / IMSI Catchers

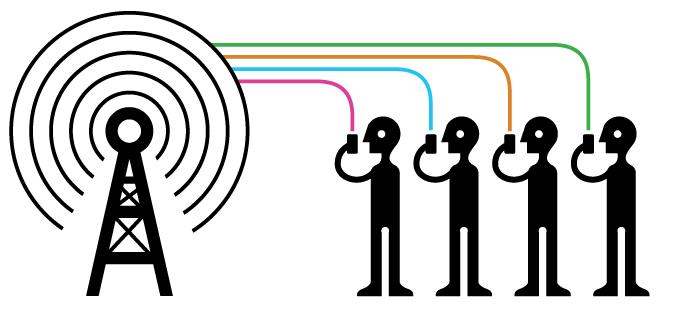

COMUNICACIÓN ESTANDAR

Las redes celulares están distribuidas en áreas geográficas llamadas “células”. Cada celda es servida por un transceptor, también conocido como cel-site o estación base. Su teléfono se conecta naturalmente con la estación base más cercana para brindarle servicio mientras se mueve a través de varias celdas.

En general, la policía aplica dos tipos de dispositivos a los que a menudo se hace referencia indistintamente: dispositivos pasivos (que llamaremos receptores IMSI) y dispositivos activos (que llamaremos simuladores de sitios celulares). Dispositivos pasivos, como regla general, no transmitir ninguna señal. Funcionan extrayendo transmisiones celulares del aire, de la misma manera que funciona una radio FM. Luego, decodifican (ya veces descifran) esas señales para encontrar el IMSI del dispositivo móvil y rastrearlo.

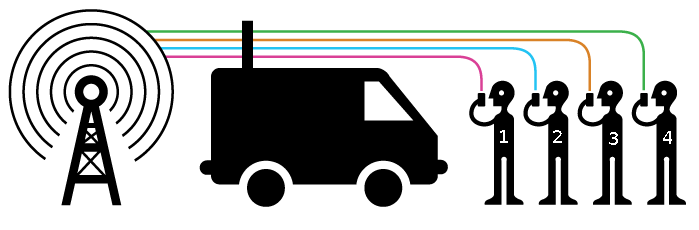

Los simuladores de sitios celulares activos funcionan de manera muy diferente a sus primos pasivos. Los dispositivos celulares están diseñados para conectarse al sitio celular cercano con la señal más fuerte. Para explotar esto, los simuladores de sitios celulares emiten señales que son más fuertes que los sitios celulares legítimos que las rodean, o que parecen ser más fuertes. Esto hace que los dispositivos dentro del alcance se desconecten de los sitios celulares legítimos de sus proveedores de servicios y, en su lugar, establezcan una nueva conexión con el simulador de sitio celular. Los simuladores de sitios celulares también tienen capacidades pasivas, como la identificación de sitios celulares legítimos y el mapeo de sus áreas de cobertura. A los efectos de este artículo, analizaremos principalmente los simuladores de sitios celulares activos.

Es difícil para la mayoría de las personas saber si un simulador de sitio celular activo ha accedido o no a las señales de su teléfono, y es imposible que alguien sepa si un receptor pasivo de IMSI ha accedido a las señales de su teléfono. Las aplicaciones para identificar el uso de simuladores de sitios celulares, como SnoopSnitch, pueden no ser verificadamente precisas. Se han construido algunas herramientas más avanzadas, que pueden ser más precisas.

¿Qué tipo de datos recopilan los simuladores de sitios celulares?

Los datos recopilados por los simuladores de sitios celulares pueden revelar información personal intensa sobre cualquier persona que lleve un teléfono, ya sea que haya sido sospechoso de algún delito o no.

VIGILANCIA DE SIMULADOR DE SITIO CELULAR

Los simuladores de sitios celulares engañan a tu teléfono para que piensen que son estaciones base.

Dependiendo del tipo de simulador de sitio celular en uso, pueden recopilar la siguiente información:

- Información de identificación sobre el dispositivo, como el número de identificación de abonado móvil internacional (IMSI)

- metadatos sobre llamadas como quién está marcando y la duración de la llamada

- Interceptar el contenido de SMS y llamadas de voz

- Interceptar el uso de datos, como sitios web visitados

Una vez que su dispositivo celular se haya conectado a un simulador de sitio celular, el simulador de sitio celular puede determinar su ubicación y leer datos de identificación, como los números IMSI o ESN, directamente desde su dispositivo móvil. También puede interceptar metadatos (como la información sobre las llamadas realizadas y la cantidad de tiempo en cada llamada), el contenido de las llamadas telefónicas y mensajes de texto sin cifrar y algunos tipos de uso de datos (como los sitios web visitados). Además, los materiales de marketing producidos por los fabricantes de simuladores de sitios celulares indican que pueden configurarse para desviar llamadas y mensajes de texto, editar mensajes e incluso falsificar la identidad de una persona que llama en mensajes de texto y llamadas.

Cómo la aplicación de la ley utiliza los simuladores de sitios celulares

La policía puede usar simuladores de sitios celulares para tratar de encontrar a un sospechoso cuando ya conocen la información de identificación de su teléfono, o para recoger datos de cualquier persona en un área específica. Algunos simuladores de sitios celulares son lo suficientemente pequeños para caber en un crucero de la policía, lo que permite a los agentes de la ley conducir a múltiples ubicaciones, capturando desde cada dispositivo móvil en un área determinada, en algunos casos hasta 10,000 teléfonos a la vez. Estas búsquedas indiscriminadas y dragnet incluyen teléfonos ubicados en espacios privados tradicionalmente protegidos, como hogares y consultorios médicos.

Los agentes del orden público han usado información de simuladores de sitios celulares para investigar delitos mayores y menores y delitos civiles. Por ejemplo, han usado sus dispositivos para una amplia variedad de propósitos, desde rastrear a un secuestrador hasta tratar de localizar a un hombre que tomó el teléfono de su esposa durante una discusión (y luego se lo devolvió). La policía incluso ha desplegado simuladores de sitios celulares en protestas.

En EE. UU., Los simuladores de sitios celulares son utilizados por el FBI, la DEA, la NSA, el Servicio Secreto y el ICE, así como por el Ejército de los EE. UU., La Armada, el Cuerpo de Marines y la Guardia Nacional.

En Europa, todas las organizaciones y agencias equivalentes también utilizan activamente el simulador de sitio celular.

AVISO ESPECIAL: El artículo / información anterior se copia de la EFF (Electronic Frontier Foundation) para poder traducirlo. El original se puede encontrar en este enlace.